如何確保計算機系統(tǒng)集成中防盜措施的有效性

在當今信息技術高度發(fā)達的時代,計算機系統(tǒng)集成已成為企業(yè)運營和管理的核心支撐。隨著系統(tǒng)復雜性的增加和網絡威脅的多樣化,僅實施防盜措施(包括物理安全和網絡安全)已不足以保證系統(tǒng)安全。確保這些措施的有效性,是系統(tǒng)集成項目中至關重要的一環(huán)。本文將探討在計算機系統(tǒng)集成完成后,如何通過一系列策略與實踐來驗證和維持防盜措施的有效性。

一、建立全面的安全策略與框架

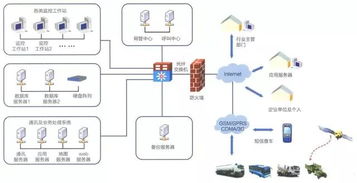

防盜措施的有效性首先源于一個科學、全面的安全策略。在系統(tǒng)集成規(guī)劃階段,就應將安全作為核心需求,制定涵蓋物理訪問控制、網絡防火墻、入侵檢測、數據加密、身份認證等多層次的安全框架。該框架需與企業(yè)的業(yè)務目標和風險承受能力相匹配,并明確各項措施的責任人與執(zhí)行標準。

二、實施分層的防護體系

有效的防盜不能依賴單一手段,而應構建一個“縱深防御”體系:

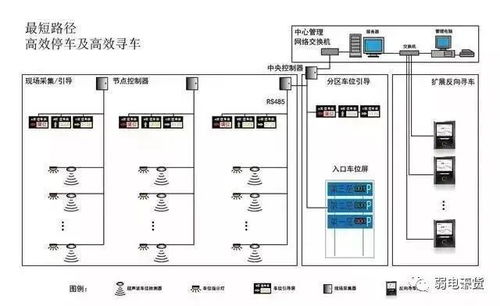

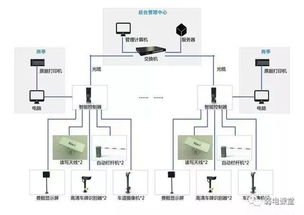

- 物理層安全:確保服務器機房、網絡設備間等關鍵區(qū)域有嚴格的門禁系統(tǒng)、監(jiān)控攝像頭和報警裝置。定期檢查這些設備的運行狀態(tài),防止因設備故障或人為疏忽導致物理入侵。

- 網絡層安全:通過防火墻、虛擬專用網(VPN)、入侵防御系統(tǒng)(IPS)等技術,控制網絡流量,隔離敏感區(qū)域。定期更新規(guī)則庫,以應對新型網絡攻擊。

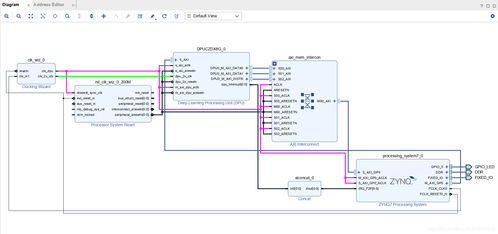

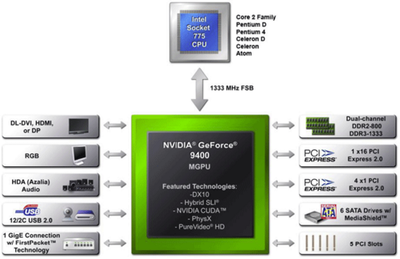

- 主機與應用層安全:在服務器和終端設備上安裝防病毒軟件、主機入侵檢測系統(tǒng)(HIDS),并及時修補系統(tǒng)與應用程序的安全漏洞。對關鍵應用實施代碼審計和滲透測試。

- 數據層安全:對存儲和傳輸中的敏感數據進行加密,并實施嚴格的訪問控制策略,確保只有授權人員才能訪問特定數據。

三、進行定期的安全評估與測試

防盜措施部署后,絕不能“一勞永逸”。必須通過持續(xù)的評估來檢驗其有效性:

- 漏洞掃描與滲透測試:定期聘請專業(yè)安全團隊或使用自動化工具,模擬黑客攻擊方式,主動發(fā)現系統(tǒng)集成環(huán)境中的安全弱點。這能直觀地暴露防盜措施是否真的“防得住”。

- 安全審計與日志分析:集中收集并分析網絡設備、安全設備、服務器和應用程序產生的日志。通過異常行為分析,可以及時發(fā)現潛在的入侵企圖或已發(fā)生的安全事件,驗證監(jiān)控和檢測措施是否生效。

- 合規(guī)性檢查:對照行業(yè)安全標準(如等保2.0、ISO 27001)或企業(yè)內部安全政策,定期審查各項防盜措施的落實情況和配置是否符合要求。

四、強化人員培訓與意識管理

技術措施再完善,也可能因人員失誤而失效。因此,確保有效性必須包含對人的管理:

- 對系統(tǒng)管理員、網絡工程師和普通員工進行定期的網絡安全意識培訓,教育他們識別釣魚郵件、防范社會工程學攻擊、遵守密碼管理規(guī)范等。

- 明確崗位安全職責,實施最小權限原則,避免因權限過度集中或濫用導致內部威脅。

五、建立應急響應與持續(xù)改進機制

防盜措施有效性的最終體現,是當安全事件發(fā)生時能否快速響應和恢復:

- 制定并演練詳細的安全事件應急響應預案,確保團隊在遭遇入侵、數據泄露等事件時能有序應對,及時遏制損失。

- 每次安全事件或演練后,都應進行復盤,分析防盜措施失效的原因,并以此為依據優(yōu)化安全策略、更新防護設備或調整配置,形成一個“計劃-實施-檢查-改進”(PDCA)的閉環(huán)管理過程。

結論

在計算機系統(tǒng)集成中,防盜措施的有效性不是一個靜態(tài)的結果,而是一個動態(tài)的、需要持續(xù)投入和維護的過程。它依賴于前瞻性的規(guī)劃、多層次的技術防護、嚴格的測試驗證、深入的人員教育以及敏捷的應急機制。只有將安全思維貫穿于系統(tǒng)集成生命周期的始終,并不斷通過評估和改進來“確保”措施落地見效,才能真正構建起堅固的數字化防線,保障企業(yè)信息資產的安全與業(yè)務的穩(wěn)定運行。

如若轉載,請注明出處:http://m.wyhoww.cn/product/45.html

更新時間:2026-04-12 08:51:28